BLOG & NEWS

Symantec Named a Leader in 2016 Gartner Magic Quadrant for Data Loss Prevention

Source: Symantec blogs

We’re excited to announce that in the newly released 2016 Gartner Magic Quadrant for Data Loss Prevention, Symantec has been named a leader for the ninth straight year, scoring higher in execution and further in vision than ever before.

The Magic Quadrant is a culmination of research in a specific market, providing insights on how well technology providers are executing their stated visions and how well they are performing against Gartner’s market view. Think of it as a market snapshot that ranks vendors according to competitive buying criteria.

To be a Leader in Data Loss Prevention (DLP), vendors must:

- Demonstrate a good understanding of customer needs

- Offer comprehensive capabilities in network, discovery and endpoint

- Have strong management interfaces and tight integration with other products

- Offer aggressive roadmaps and usually deliver on them

Because data breaches are inevitable in doing business today, data loss prevention is crucial. And it’s an area of expertise Symantec has been working in for quite a long time; in fact, we’ve been named a leader in every Magic Quadrant for Data Loss Prevention since the report’s inception in 2006.

Symantec is recognized as one of the leaders in data loss prevention

With the ongoing recognition from a trusted and independent source like Gartner, our customers and partners have confidence that they’re partnering with an industry leader in DLP.

We’re uniquely capable of protecting information

The data landscape is constantly changing and evolving. With Symantec Data Loss Prevention, customers get the most comprehensive solution that protects data wherever it resides—whether it’s on-premise, on mobile, in the cloud, or in transit.

Continuously innovating the next generation of data loss prevention technology

Symantec is dedicated to constantly innovating and improving our next generation technology, which is another “win” for our customers, partners, and the industry. The threat landscape is changing, so that requires us to constantly evolve and innovate.

In the past year alone, Symantec has introduced more than 30 new data loss prevention capabilities to the market, including the DLP Cloud Service for email and DLP Cloud Storage.

“We’re delighted to again be named a leader in the Gartner Magic Quadrant for Data Loss Prevention,” says Stephen Trilling, Chief Technology Officer, Symantec. “This recognition clearly highlights our continued focus on innovating to solve our customers’ most important needs in the DLP space.”

ARAMA TECH and Symantec

ARAMA TECH is a valued Symantec partner for all Threat Protection, Information Protection and Cyber solutions, and has a proven trackrecord for DLP solution sales and implementations across the globe for many years now. More info at https://www.aramatech.com

e-Signing with DocuSign

ARAMA TECH uses e-Signing of DocuSign: an easy and secure way of signing documents, and contribute to preserving the environment by reducing paper and printing needs. Additionally it simplifies the signing proces which helps reducing the time needed by our customers and partners to process the documents to sign. DocuSign meets and exceeds the most stringent US, EU, and global security standards. ARAMA TECH use DocuSign EU data centers only. DocuSign holds the highest level of certifications and audits. Read all details here: https://trust.docusign.com/en-us/

DocuSign’s top priority is the privacy and security of our customers’ information, documents, and data.

DocuSign meets or exceeds national and international security standards, including strict security policies and practices that set the standard for world-class information security. We continually drive industry best practices in third-party audits and certifications, third-party assessments, and on-site customer reviews.

- DocuSign provides the highest level of security assurance as the only eSignature company to be both IS0 27001 certified and SSAE 16 examined and tested.

- DocuSign delivers industry-leading data confidentiality with application level AES 256 bit encryption. DocuSign’s anti-tampering controls guarantee the integrity of customer documents, both in process and completed.

- With near real-time, secure data replication and uptime of 99.99%, customers can count on the availability of DocuSign’s service to conduct their business.

- Through DocuSign’s multi-faceted verification of signing events, customers can rely on the authenticity of signers.

- DocuSign is the only eSignature company that provides unique features for non-repudiation, including digital audit trail and chain of custody.

The Inconvenient Threat – deel 2

Het moderne bedreigingslandschap betekent dat organisaties moeten overschakelen van een verdedigende houding naar een aanvallende strategie. Als de leider op het gebied van bedreigingsbescherming, heeft Symantec een unieke positie om de regels te herschrijven en de klanten te helpen met het aannemen van een nieuwe beveiligingsstrategie.

REGEL #1: DENK ‘WANNEER’ NIET ‘ALS’

Cybercriminelen van nu maken gebruik van geavanceerde, slinkse en hardnekkige methodes om de beveiliging te omzeilen. Het is daarom noodzakelijk om over te schakelen van een verdedigende houding naar een proactieve aanvallende strategie.

REGEL #2: WEET WAT JE HEBT, MAAR WEET HET OOK TE GEBRUIKEN

De Symantec aanpak garandeert zichtbaarheid op alle controlepunten, hetgeen helpt met het detecteren van en reageren op bedreigingen op het moment dat ze plaatsvinden.

REGEL #3: GA DE CONFRONTATIE MET BEDREIGINGEN AAN

Steeds geavanceerdere aanvallen vereisen een verfijnde aanpak voor wat betreft bescherming. Symantec levert de informatie en inzichten die nodig zijn om inbreuken te identificeren, erop te reageren en deze te voorkomen!

WEES VOORBEREID!

De geavanceerde wijze waarop cyber criminelen organisaties aanvallen met als doel gevoelige data te stelen of diensten en systemen te ontregelen, vereist een holistische strategie met betrekking tot data- en informatie beveiliging. Dit niet alleen ter bescherming van uw waardevolle systemen en informatie, maar ook ter bescherming van werknemers, partners en klanten. De Meldplicht Datalekken en Europese Privacyveroordening die per 1 januari 2016 van kracht worden kunnen grote gevolgen hebben bij inbreuken! Boetes tot EUR 810.000 of 5% van de internationale bruto omzet kunnen opgelegd worden. Alle redenen dus om voorbereid te zijn op het beschermen van systemen en data!

ARAMA TECH is Symantec Gold Partner en Symantec Managed Service Provider, en kan alle Symantec oplossingen leveren, implementeren en als dienst leveren. Bent u geïnteresseerd in deze geavanceerde holistische benadering om uw waardevolle systemen en data helpen beschermen, laat het ons dan weten! Contact ons…

Wij bouwen een huis …

Wij zijn bezig ons huis uit te breiden…. en we hebben zojuist alweer een kamer klaar! Wij bieden de beste oplossingen op de markt verkrijgbaar en richten ons huis zo in dat wij, onze klanten en onze partners zich veilig en comfortabel kunnen voelen, een huis dat de zwaarste storm en de tand des tijds kan weerstaan en dat er staat om met de snel veranderende wereld om ons heen mee te kunnen gaan. De kamer die we zojuist gereed hebben is de Symantec ExSP kamer. Het Symantec ExSP programma ondersteunt de ARAMA TECH Symantec Managed Services en biedt een licentie model dat snelle uitrol faciliteert en welk extreem flexibel en prijs efficiënt is, hetgeen ons helpt om onze Symantec Managed Services klanten nog beter van dienst te kunnen zijn!

Stay tuned…. we are building more rooms!

Over Symantec

Symantec is opgericht in 1982 door visionaire computer wetenschappers. Het bedrijf heeft zich ontwikkeld tot ‘s werelds grootste software bedrijf met meer dan 18.500 werknemers in meer dan 50 landen. Symantec biedt oplossingen op het gebied van security, storage en systeem management om klanten te helpen – van consument en MKB tot de grootste global enterprises – om hun informatie-gedreven wereld te beveiligen en managen tegen meer risico’s op meer punten, completer en efficiënter dat welk ander bedrijf dan ook.

We’re building our house….

We are building and extending our house…. and we just finished yet another room! As we are offering best of breed end-to-end business solutions we are constructing our house where we, our customers and partners can feel safe, which is comfortable, build to withstand the heaviest storm and one that will last a lifetime! The room that we just finished building and decorating is the Symantec ExSP room. Supporting ARAMA TECH Symantec Managed Services, the Symantec ExSP program offers a fast deployable license provisioning model which is extremely flexible and pricing efficient and helps us to service our Symantec Managed Services customers even better!

Stay tuned…. we are building more rooms!

About Symantec

Symantec was founded in 1982 by visionary computer scientists. The company has evolved to become one of the world’s largest software companies with more than 18,500 employees in more than 50 countries. Symantec provides security, storage and systems management solutions to help customers – from consumers and small businesses to the largest global organizations – secure and manage their information-driven world against more risks at more points, more completely and efficiently than any other company.

The Inconvenient Threat – deel 1

In het tegenwoordige cyber bedreigingen (threats) landschap worden meerdere termen gebruikt zoals Advanced Persistent Threats (APT’s) en Advanced Targeted Attacks (ATA’s). In de realiteit is er veel overlap in betekenis van beide termen dus gebruiken wij hier de term Advanced Threats.

Advanced threats zijn geavanceerde en geconcentreerde activiteiten, in het overgrote geval gefocust op één enkel doelwit, waar het uiteindelijke doel is, uit financiële beweegredenen of bedrijf spionage, het bemachtigen van gevoelige en waardevolle informatie. Er is een trend dat Advanced Threats een grote voorkeur hebben om eindgebruikers als doelwit te hebben.

Deze aanvallen gebruiken vaak technieken zoals social engineering om zoveel mogelijk informatie te verkrijgen over de eindgebruikers en het misbruik maken van onbekende kwetsbaarheden, zoals de zogenaamde zero day aanvallen. Deze type aanvallen vinden over lange tijd plaats en het duurt vaak maanden voordat de daadwerkelijke aanval zich openbaart, terwijl de aanvallers ondertussen data continue monitoren en wegsluizen. In tegenstelling tot veel andere cyber bedreigingen en aanvallen zijn de Advanced Threats het werk van zeer goed gefinancierde professionele organisaties met een heel helder en vastomlijnd doel.

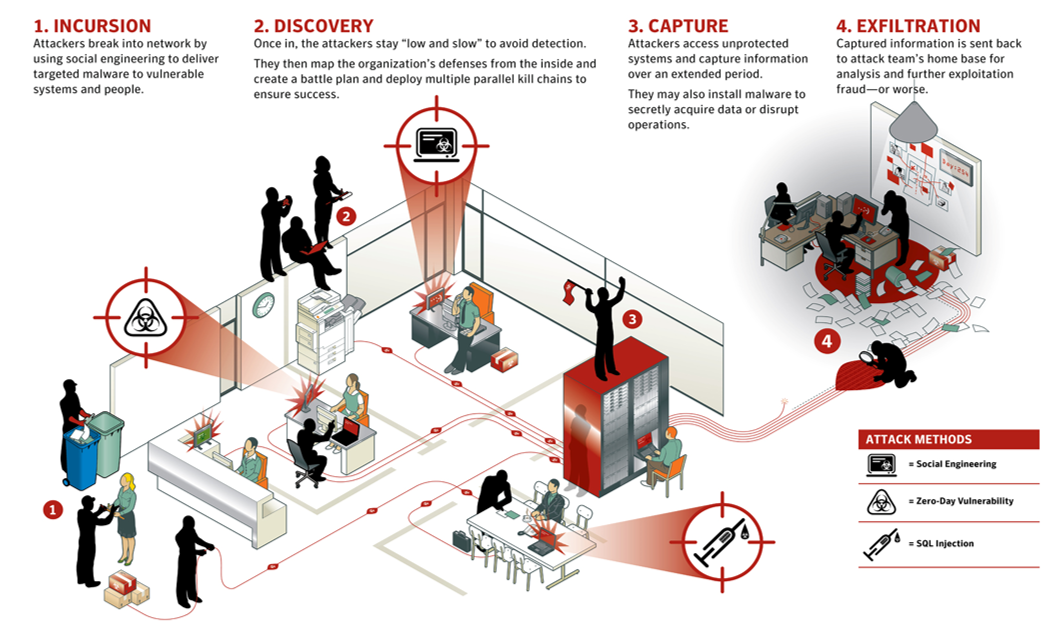

Hoe gaan ze te werk?

Advanced Threats zijn zeer zorgvuldig voorbereid en worden zeer nauwkeurig uitgevoerd. Dit type aanval bestaat typisch uit vier fases: Inbreken, Verkennen, Buitmaken en Extractie.

Gedurende Inbraak fase maken aanvallers vaak gebruik van een mix van social engineering, zero-day kwetsbaarheden en gerichte malware om initieel toegang te verkrijgen tot het netwerk. Toegang wordt vaak verkregen via een systeem met lage prioriteit of een systeem dat verondersteld wordt minder belangrijk te zijn dan het uiteindelijke doelwit.

Een andere veel gebruikte manier is het uitvoeren van een spear phishing aanval, een email aanval die ontwikkeld is om gevoelige informatie te verzamelen en gericht op specifieke individuen binnen een organisatie.

Zodra de initiële toegang is verkregen gaan de aanvallers in de Verkenning fase de systemen van de organisatie in kaart brengen en gaan op zoek naar kwetsbaarheden, inlog gegevens en andere mogelijke manieren om toegang te verkrijgen tot de vertrouwelijke en waardevolle data van de organisatie.

Zodra alle systemen in kaart zijn gebracht en één of meerdere aanval vectoren zijn geïdentificeerd gaan de aanvallers over tot de Buitmaking fase. Gedurende deze fase verschaffen zij zich toegang tot onvoldoende beveiligde systemen en vergaren informatie over het system over een lange tijdsperiode. Ze kunnen ook speciaal ontwikkelde malware installeren als voorbereiding voor de volgende fase van de aanval.

Gedurende de laatste Extractie fase hebben de aanvallers de controle over de doel systemen overgenomen, contact gelegd met de Command & Control Servers van de aanvallers die de aanval coördineert en gaan vaak ongezien over tot het buitmaken en wegsluizen van vertrouwelijke en waardevolle data. Zodra ze de data in bezit hebben kunnen ze deze verder analyseren en er misbruik van maken.

Hoe je te beschermen?

Advanced Threats zijn multi-vector aanvallen (aanvallen die op meerdere lagen van organisaties plaatsvinden en op meerdere wijzen worden uitgevoerd), worden over een lange tijdsperiode uitgevoerd en zijn vaak onzichtbaar voor veel security mechanismes. Bescherming tegen dit type aanvallen moeten geavanceerd, gedegen en goed georganiseerd zijn op de gebieden Protection, Detection & Response. Strategie en visie, ondersteund door actuele Security Intelligence, zijn nodig om de basis te vormen om de cyber bedreigingen en risico’s waar organisaties aan blootgesteld staan te adresseren over de as van Proces, Mens en Technologie. Voorbereid zijn is het sleutelwoord hier: proactieve security is absoluut noodzakelijk! De schade is niet te overzien wanneer organisaties zich niet voorbereiden op dit type cyber criminaliteit. Er zijn veel voorbeelden van organisaties die failliet zijn gegaan na een succesvolle cyber aanval!

Het is geen vraag óf ze komen, we weten dát ze komen en we kunnen er maar beter op voorbereid zijn!