BLOG & NEWS

ARAMA TECH & Symantec in Ingram Micro Magazine

Meer informatie hoe ARAMA TECH en Symantec u kunnen helpen bij het beschermen van uw data? Ga naar het web formulier op onze website, vul het in en wij nemen zo spoedig mogelijk contact met u op!

Wij gaan verhuizen!

We gaan verhuizen!

ARAMA TECH heeft een grote groei doorgemaakt en om de groeimogelijkheden verder te vergroten zijn we op zoek gegaan naar een nieuwe locatie welke recht doet aan onze normen en waardes, waar wij ons prettig voelen en vanwaar we onze partners en relaties nog beter kunnen bedienen.

Wij hebben besloten ons te vestigen in het mooie Apeldoorn, welke midden op de Veluwe ligt , een prachtig stukje Nederland. Het nieuwe kantoor ligt centraal in Nederland en is uitstekend bereikbaar.

Per 01-01-2018 is ons nieuwe adres:

Het Rietveld 55B

7321 CT Apeldoorn

Tel. 088-6465000

Algemene Voorwaarden aangepast

ARAMA TECH heeft de Algemene Voorwaarden aangepast naar de moderne tijd. Ingangsdatum: 01-06-2017. Publicatie: Kamer van Koophandel en website https://aramatech.com/about/ sectie ALGEMENE VOORWAARDEN

ARAMA TECH and iDataSec sign agreement

Spijkenisse, 17-07-2017

ARAMA TECH and iDataSec sign agreement

Together is stronger. That is one of foundation points of ARAMA TECH directors John Troch and Sascha Keller and iDataSec director Ben Mielen. Without a doubt, the partnership with Symantec of both companies is going through a fascinating time in which Symantec’s’ fantastic vision and strategy and the vigour and dedication to actually make it happen is an enormous help for organizations in the relentless battle of the coping with the increasing complexity of fighting cybercrime.

The vision of Symantec feels like a warm bath to ARAMA TECH and iDataSec and in order to make the key partnership with Symantec more efficient, both boards of directors have made the step to unite and fulfil the partnership with joined forces. As per 17-07-2017 all Symantec and IBM Resilient activities will be centralized and executed under the ARAMA TECH umbrella, including Sales & Marketing and all services around these solutions. Thus all deep expertise and experience in the field of encryption, DLP and Endpoint Management (Client Management, Server Management and Asset Management) will be strengthened and enhanced within the ARAMA TECH proposition. Herewith not only the knowledge of the Symantec solutions will be bundled, but also the impact force of Sales, Consultancy, implementation and Managed Security Services related to the Symantec solutions will be strengthened!

SYMANTEC AND ARAMA TECH B.V.

An important part in the lifecycle of implementation, Process, People & Technology, is the choice of partners who share the vision and innovation drive with ARAMA TECH. Besides having an established and recognized Industry leadership for products and services, one of the most important driver for the partner choice is the mutual add-value to the customer, to the partner and finally to ARAMA TECH!

ARAMA TECH is a certified and accredited Symantec partner enabled to deliver and implement software and solutions, Professional Services, Education Services and Support in Europe:

- ENDPOINT & HYBRID CLOUD SECURITY

- WEB & CLOUD SECURITY

- INFORMATION PROTECTION

- MESSAGING SECURITY

- CYBER SECURITY SERVICES

- ENDPOINT MANAGEMENT

- SYMANTEC .CLOUD PROVIDER

- SYMANTEC CONSULTING SERVICE PROVIDER

More information:

- John Troch john.troch@aramatech.com

- Ben Mielen ben.mielen@aramatech.com

ARAMA TECH en iDataSec tekenen overeenkomst

Spijkenisse, 17-07-2017

ARAMA TECH en iDataSec tekenen overeenkomst

Samen sta je sterker. Dat is een van de uitgangspunten van ARAMA TECH directeuren John Troch en Sascha Keller en iDataSec directeur Ben Mielen. Het is ontegenzeggelijk een feit dat de Symantec partnership van beider bedrijven door interessante tijden gaat waarbij Symantec’s fantastische visie en strategie én de daadkracht en toewijding om dat ook werkelijk te realiseren een enorme steun is voor organisaties in de steeds complexer wordende uitdaging van het hoofd bieden aan cybercrime.

De visie van Symantec is als een warme deken voor ARAMA TECH en iDataSec en om een efficiëntie slag ten aanzien van de key partnership met Symantec te kunnen maken hebben de beider directies de stap gemaakt om dat eendrachtig te doen. Per 17-07-2017 zullen alle Symantec en IBM Resilient activiteiten onder de ARAMA TECH vlag worden uitgevoerd, waaronder Sales & Marketing en de dienstverlening rondom deze solutions. Hierdoor wordt diepgaande expertise op het gebied van encryptie, DLP en Endpoint Management (waaronder Client Management, Server Management en Asset Management) verder versterkt voor de ARAMA TECH propositie. Hiermee wordt niet alleen de kennis omtrent de Symantec solutions gebundeld, maar ook de slagkracht ten aanzien van Sales en Consultancy, implementatie en Managed Security Services met betrekking tot de Symantec solutions!

SYMANTEC EN ARAMA TECH B.V.

Een belangrijk onderdeel van de implementatie lifecycle, Process, People & Technology, is de keuze van partners die de visie en drijfveer van innovatie delen met ARAMA TECH. Naast de voorwaarden van een algemeen geaccepteerde leiderschap in de markt voor producten en services, is een van de belangrijkste keuze van partnerships de wederzijdse toegevoegde waarde voor klanten, partners en als laatste ARAMA TECH!

ARAMA TECH is een gecertificeerd en geaccrediteerd partner voor het leveren, implementeren en Managed Security Services bieden van Symantec software en solutions in Europa:

- ENDPOINT & HYBRID CLOUD SECURITY

- WEB & CLOUD SECURITY

- INFORMATION PROTECTION

- MESSAGING SECURITY

- CYBER SECURITY SERVICES

- ENDPOINT MANAGEMENT

- SYMANTEC .CLOUD PROVIDER

- SYMANTEC CONSULTING SERVICE PROVIDER

Meer informatie:

- John Troch john.troch@aramatech.com

- Ben Mielen ben.mielen@aramatech.com

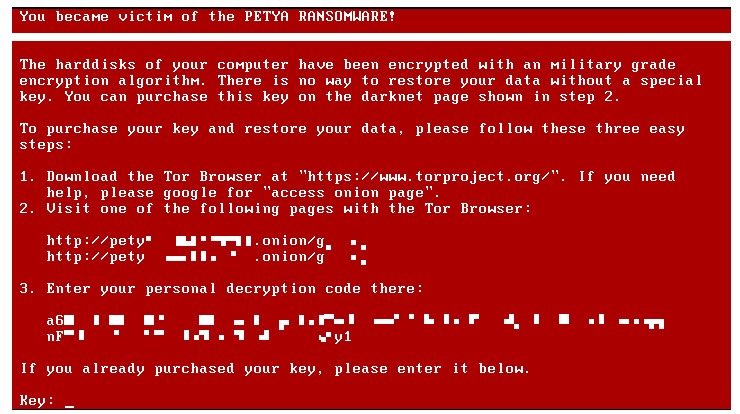

Petya ransomware uitgelegd.

Op dinsdag 27 juni, rond 14:30, verschijnen op Twitter de eerste meldingen over een nieuwe ransomware aanval. Via RTL Nieuws wordt gemeld dat ook een aantal grote bedrijven in Nederland het slachtoffer zijn geworden.

In eerste instantie lijkt het te gaan om een nieuw soort WannaCry aanval zoals die vorige maand wereldwijd plaatsvond, maar al snel werd duidelijk dat het hier om een variant van Petya ransomware gaat die in 2016 al werd gebruikt om computers te besmetten.

De WannaCry ransomware van afgelopen maand maakte gebruik van de EternalBlue exploit die door de NSA werd ontwikkeld en als gevolg van een datalek in de publiciteit is gekomen. De EternalBlue exploit maakt gebruik van kwetsbaarheden in het zogenaamde Server Message Block (SMBv1) protocol waardoor kwaadwillenden arbitraire code uit kunnen voeren op de doelmachine.

Petya is gericht op het misbruiken van kwetsbaarheden in het Windows besturingssysteem en infecteert de Master Boot Record (MBR) om vervolgens het NTFS bestandssysteem te versleutelen. Om de bestanden weer te ontsleutelen moet het slachtoffer een bepaald bedrag (vaak in Bitcoins) overmaken aan de maker van de ransomware.

Al snel werd gisteren de naam voor de nieuwe ransomware variant omgedoopt in NotPetya of Petna omdat het wel een aantal kenmerken heeft van Petya, maar ondertussen wel heel anders te werk gaat en daarmee als een geheel nieuwe ransomware versie kan worden gezien volgens onderzoekers. Petna maakt net als WannaCry ook gebruik van de EternalBlue exploit, maar probeert niet om gelijk computers over het gehele internet te scannen, maar in plaats daarvan alleen computers in het lokale netwerk. Organisaties die nog geen patches hadden geïnstalleerd voor de EternalBlue exploit, liepen gisteren een verhoogd risico om getroffen te worden door de Petna variant.

Wat Petna echter gevaarlijker maakt dan WannaCry is het feit dat het ook nog andere manieren (naast SMB) gebruikt om zich binnen het netwerk te verspreiden. Zo maakt het gebruik van ‘mimikatz’ om wachtwoorden die op een machine in het geheugen staan, te kunnen achterhalen. Wanneer hier een wachtwoord bij zit van een Domain Administrator zijn de gevolgen niet te overzien. Een andere tool die wordt gebruikt is PsExec waarmee acties op andere computers in het netwerk kunnen worden uitgevoerd. In dit geval wordt dit tool gebruikt om de ransomware naar nog meer machines te verspreiden. Voor ditzelfde doel wordt ook het Windows Management Instrumentation (WMI) tool gebruikt. Mede door het gebruik van dergelijke tooling kan Petna zich zo enorm snel verspreiden en is het daarmee ook gevaarlijker dan de WannaCry variant.

Hoe de initiële besmetting heeft plaatsgevonden was gisteren lang onduidelijk, maar onderzoekers kwamen op een gegeven moment een accounting software pakket (ME Doc) uit de Oekraïne op het spoor waarvan het update mechanisme was gehackt. Hierdoor konden de aanvallers de payload meesturen met een reguliere update om vervolgens de Petna ransomware binnen te halen.

Inmiddels is het e-mail adres waarop men via Bitcoins een bedrag over moest maken uit de lucht gehaald door de Mail Provider in Duitsland. Hierdoor is het voor slachtoffers dus niet meer mogelijk om na betaling hun bestanden weer ontsleuteld terug te krijgen. Het wordt overigens afgeraden om überhaupt tot betaling over te gaan zoals hieronder in onze tips nogmaals wordt aangegeven.

Tips om (gevolgen van) ransomware tegen te gaan:

- Installeer de laatst beschikbare (security) patches;

- Zorg voor goede backups en test regelmatig de restore procedure;

- Zorg voor goede, up-to-date Endpoint, Internet en Email Security oplossingen;

- Klik niet op links in e-mails waarvan de afzender onbekend is of e-mails die men niet verwacht;

- Betaal nooit losgeld. Op deze manier krijgen kwaadwillenden juist meer budget om nog betere software te schrijven en grotere aanvallen uit te voeren.